Répertoire technique : outils, stacks et services cloud/on-prem pour IoT, data, sécurité, CI/CD, monitoring. Critères de sélection Interop : APIs stables, plugins, export (OpenTelemetry, Prometheus, f...

Guides orientés “mise en prod” : pas à pas, checklists, pièges fréquents, et durcissement sécurité/observabilité. Structure standard Objectif, prérequis, matrice de versions. Implémentation (code/conf...

Catalogue de tests techniques : protocoles, radios, firmwares, capteurs et plateformes — avec méthodologie et banc de mesure. Typologie Unitaires (firmware) : drivers, parsing, états, erreurs. Intégra...

La prolifération des dispositifs IoT a créé une surface d’attaque sans précédent. Avec plus de 15 milliards d’appareils connectés en 2025, la sécurité n’est plus une option mais une ...

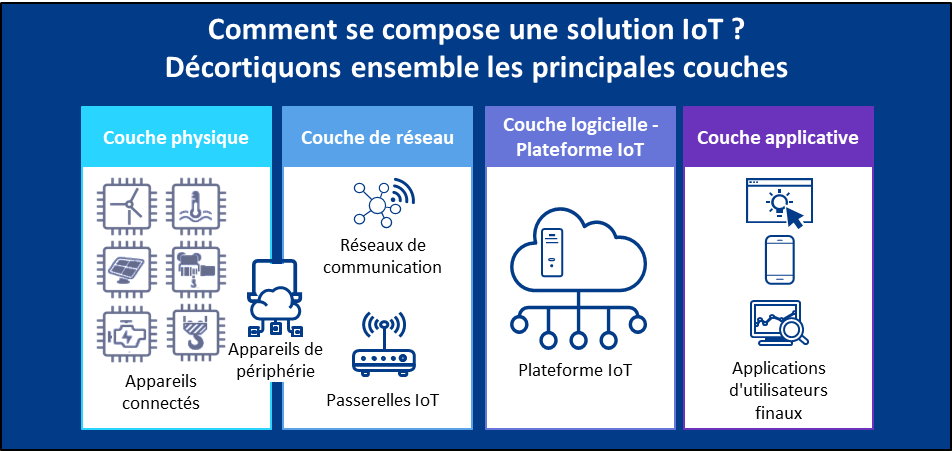

L’Internet des Objets (IoT) représente une révolution technologique qui connecte des milliards d’appareils à travers le monde. Comprendre l’architecture sous-jacente est essentiel po...

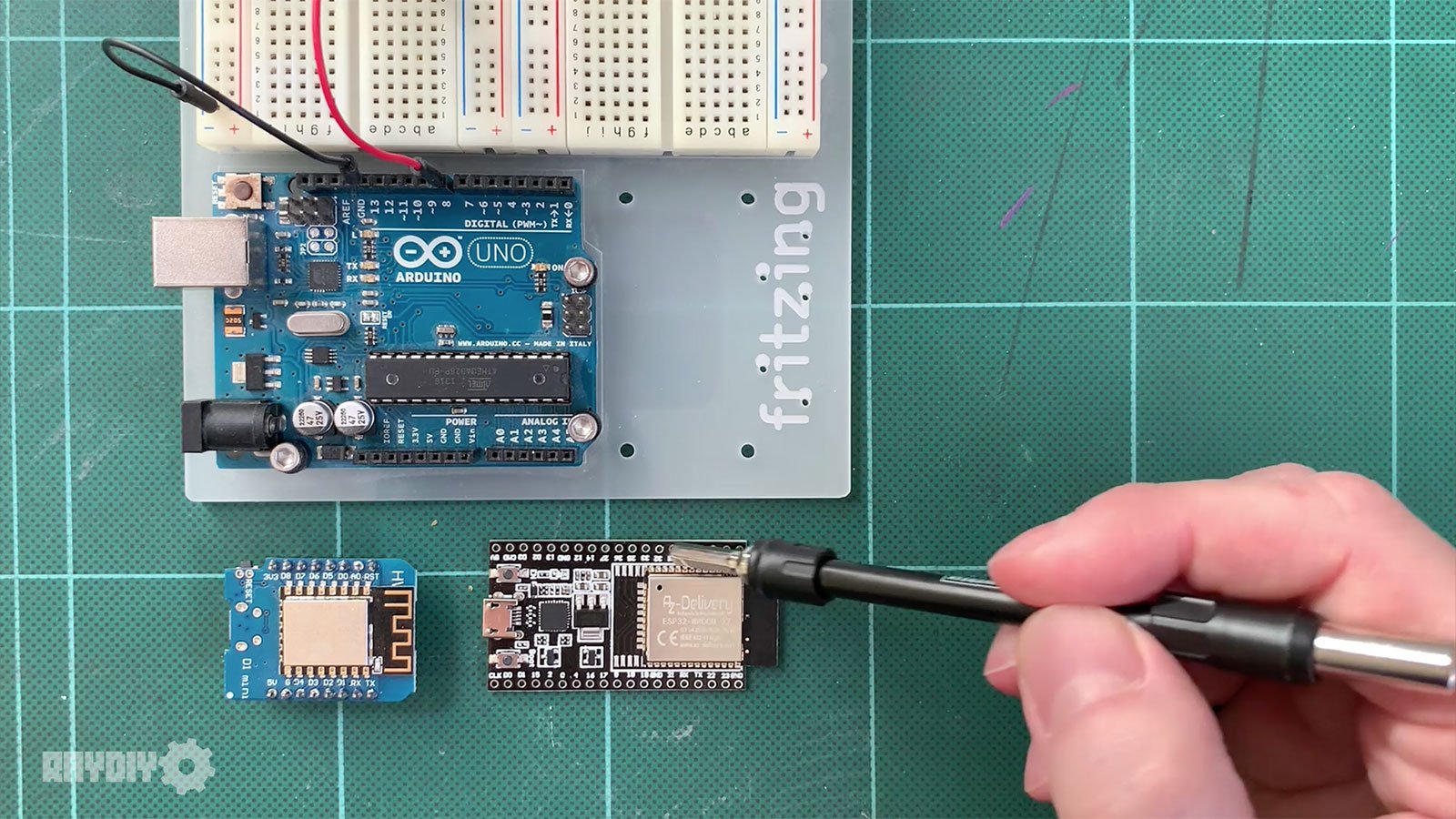

Dans le monde des « Makers », deux noms reviennent sans cesse : Arduino et ESP32. Si l’Arduino a démocratisé l’électronique, l’ESP32 est venu bousculer le marché avec sa puissance et...

Lorsque l’on débute dans la domotique, la première barrière n’est pas le prix, mais le jargon. Entre le Wi-Fi, le Bluetooth, le Zigbee, le Z-Wave et le petit nouveau Matter, il est facile de s’y perdr...